Της Γαρυφαλλιάς Σόλια,

Πολλές πλατφόρμες, όπως αυτές της κοινωνικής δικτύωσης, προσφέρουν λύσεις BYOI (bring your own identity, φέρτε τη δική σας ταυτότητα) [1] για να επαληθεύσουν οι χρήστες την ταυτότητά τους σε ισοτόπους και υπηρεσίες τρίτων, χρησιμοποιώντας τα προφίλ χρήστη τους, με αποτέλεσμα την εμφάνιση περιστατικών απάτης, καθώς και άλλων κινδύνων ως προς την κυβερνοασφάλεια. Η ταυτοποίηση των ανθρώπων είναι μερικές φορές απαραίτητη, αλλά είναι, επίσης, μια μορφή άσκησης εξουσίας [2]. Αυτό σημαίνει ότι πρέπει να προσέχουμε πολύ τον τρόπο με τον οποίο δημιουργούμε συστήματα ταυτοποίησης. Ιδιαίτερα όταν στο μείγμα υπεισέρχεται η τεχνολογία.

Προκύπτουν διάφορα θέματα ως προς την προστασίας της ιδιωτικής ζωής των χρηστών και της ασφάλειας αυτών των συστημάτων [2] . Ενδεικτικά, μπορούμε να αναφέρουμε περιπτώσεις όπως θα καθίσταται σχεδόν αδύνατη τη συμμετοχή σε διαδικτυακές δραστηριότητες που δεν συνδέονται με την επαλήθευση της ταυτότητάς μας. Επίσης, είναι σημαντικό να αναφέρουμε ότι η ψηφιακή ταυτότητα προβλέπεται να βρίσκει εφαρμογή και σε άλλες περιπτώσεις τόσο ψηφιακά όσο στον πραγματικό κόσμο. Η υποχρεωτική επιβολή ενέχει και άλλους κινδύνους όπως την περεταίρω περιθωριοποίηση ανθρώπων, κίνδυνος κατάχρησης και αδυναμία πρόσβασης σε περίπτωση τεχνικού λάθους. Επιπλέον το σύνολο των πληροφοριών που θα απαιτείται να συλλέγουν πέραν την ηλεκτρονικής ταυτότητας(πχ άδειες κυνηγιού ή κοινωνικές παροχές) λόγο του ότι μπορεί να αναγνωρίζει το κράτος και άλλες οντότητες. Θα έχει ως αποτέλεσμα την συλλογή μεγάλου όγκου ευαίσθητων πληροφοριών. Ανάλογα με το πώς θα σχεδιαστεί μια ψηφιακή ταυτότητα, θα μπορούσε επίσης να επιτρέψει την κεντρική παρακολούθηση όλων των ελέγχων ταυτότητας και να εγείρει άλλα ζητήματα προστασίας της ιδιωτικής ζωής.

Σύμφωνα με την αξιολόγηση της Επιτροπής, ο κανονισμός eIDAS εκπλήρωσε μόνο εν μέρει τους στόχους που τέθηκαν το 2014 [3]. Εξακολουθούσαν να υπάρχουν σημαντικές ελλείψεις, οι οποίες οφείλονταν κυρίως από τη δομή της πράξης, την περιορισμένη εφαρμογή της και το μεταβαλλόμενο τεχνικό περιβάλλον, σε συνδυασμό με τις εξελισσόμενες απαιτήσεις των χρηστών. Αναφέρεται ότι μόλις το 59% των συστημάτων [1](σύμφωνα με το COM(2021) 281 final) είναι αξιόπιστα και ασφαλή σε διασυνοριακό επίπεδο λόγω των κόμβων που διασφαλίζουν την διασύνδεση σύμφωνα με το πλαίσιο που παρέχει το eIDAS και ελάχιστες δημόσιες υπηρεσίες είναι προσβάσιμες εκτός συνόρων. Το European Digital Identity Framework αποτελεί τροποποίηση [4] τον κανονισμό ( Ε.Ε.) 910/2014 (“κανονισμός eIDAS”). Η τροποποίηση αυτή απαιτείται, καθώς η ψηφιοποίηση όλων των λειτουργιών της κοινωνίας έχει αυξηθεί δραματικά. Η παροχή τόσο δημόσιων όσο και ιδιωτικών υπηρεσιών γίνεται όλο και περισσότερο ψηφιακή μετά την πανδημία COVID-19.

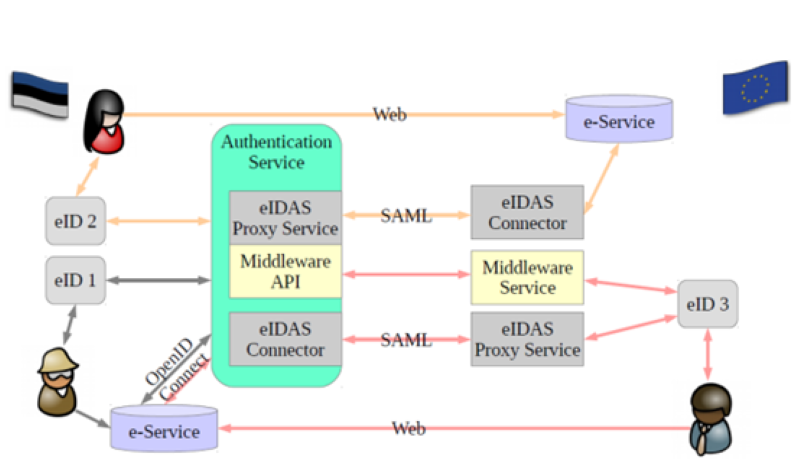

Η προσέγγιση που ακολουθείται σύμφωνα με τον κανονισμό eIDAS [5] σχετικά με την ασφάλεια. Στην περίπτωση των υπηρεσιών γίνεται με βάση το ρίσκο (risk-based approach) ως προς την διαχείριση(του ρίσκου) και υποχρεώσεις ασφαλείας των παρόχων υπηρεσιών(δημόσιοι οργανισμοί τράπεζες κλπ.). Επιπλέον τα κράτη μέλη ως προς την ταυτοποίηση υποχρεούνται να υποστηρίζουν την διαλειτουργικότητα μεταξύ των μηχανισμών ταυτοποίησης. Η ανταλλαγή πληροφοριών και βέλτιστων πρακτικών διευκολύνει την αμοιβαία αναγνώριση και συνεργασία μεταξύ των κρατών μελών. Επιπλέον θεσπίζει βασικές απαιτήσεις, πρότυπα και διαδικασίες για την επίτευξη των αναγκαίων απαιτήσεων ασφαλείας ακολουθώντας μια προσέγγιση βασισμένη ως προς τα αποτελέσματα(outcome-based approach).

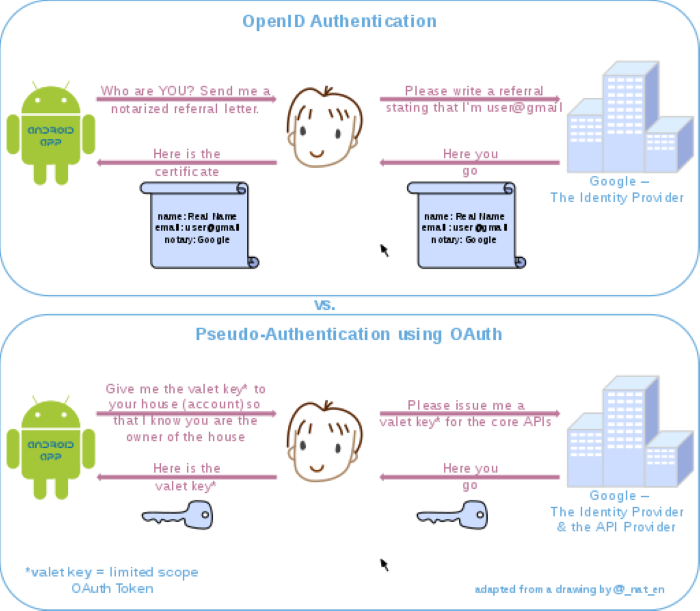

Η αυξημένη χρήση των κινητών συσκευών επηρέασε σημαντικά την ανάπτυξη των eID scheme. Τα ποιο διαδεδομένο πρότυπο για κινητές συσκευές μεταξύ των κρατών μελών είναι το OpenID Connect. Το OpenID Connect [6]επεκτείνει το πρωτόκολλο OAuth για να παρέχει ένα επιπλέον επίπεδο ταυτοποίησης πάνω από το OAuth. Το OAuth είναι σχεδιασμένο να παρέχει εξουσιοδοτήσεων για συγκεκριμένους πόρους μεταξύ εφαρμογών Αρκετά από τα εντοπισμένα κενά ασφαλείας [7] του OpenID Connect εντοπίζονται ως προς την υλοποίηση τους Αυτό το πρότυπο ενέχουν ευπάθειες σε επιθέσεις code interception/replay.

Οι μέθοδοι ταυτοποίησης καθορίζονται σύμφωνα με τα επίπεδα διασφάλισης (LoAs) [7] τα προαπαιτούμενα καθορίζονται από το ISO 29115. Για να διασφαλιστεί η ασφάλεια σε αυτούς τους μηχανισμούς κατά των σχεδιασμό πρέπει να διασφαλιστεί η χρήση ελέγχου ταυτότητας πολλαπλών παραγόντων( Multi-Factor Authentication/MFA) υιοθετώντας πρωτόκολλά που παρέχουν αυτήν την λειτουργία. Ανάλογα με το πρωτόκολλο που θα χρησιμοποιηθεί έχουμε και τις ανάλογες ευπάθειες σε επιθέσεις.

ΕΝΔΕΙΚΤΙΚΕΣ ΠΗΓΕΣ

- COM (2021) 290 ΕΚΘΕΣΗ ΤΗΣ ΕΠΙΤΡΟΠΗΣ ΠΡΟΣ ΤΟ ΕΥΡΩΠΑΪΚΟ ΚΟΙΝΟΒΟΥΛΙΟ ΚΑΙ ΤΟ ΣΥΜΒΟΥΛΙΟ όσον αφορά την αξιολόγηση του κανονισμού ( Ε.Ε.) αριθ. 910/2014 σχετικά με την ηλεκτρονική ταυτοποίηση και τις υπηρεσίες εμπιστοσύνης για τις ηλεκτρονικές συναλλαγές στην εσωτερική αγορά (eIDAS),Ευρωπαϊκή επιτροπή, διαθέσιμο εδώ

- Identity Crisis: What Digital Driver’s Licenses Could Mean for Privacy, Equity, and Freedom, διαθέσιμο εδώ

- Revision of the eIDAS Regulation Findings on its implementation and application, European Parliament, διαθέσιμο εδώ

- The European Digital Identity Regulation, Cyber Risk GmbH, διαθέσιμο εδώ

- REPORT FROM THE COMMISSION TO THE EUROPEAN PARLIAMENT AND THE COUNCIL, Ευρωπαϊκή Επιτροπή, διαθέσιμο εδώ

- OpenID Connect, PortSwigger, διαθέσιμο εδώ

- The eIDAS Regulation: A Survey of Technological Trends for European Electronic Identity Schemes, Amir Sharif ,Matteo Ranzi ,Roberto Carbone ,Giada Sciarretta, Francesco Antonio Marino, Silvio Ranise, MDPI, διαθέσιμο εδώ